Pakar Bahas Hash-Salt Password untuk Kecoh Peretas Tokopedia

CNN Indonesia

Senin, 04 Mei 2020 08:53 WIB

Jakarta, CNN Indonesia -- Pakar keamanan siber dari Vaksin.com, Alfons Tanujaya membeberkan pengertian hash password yang menjadi salah satu target pencurian data dari 91 juta pengguna Tokopedia.

Hash password merupakan algoritma one-way hashing atau pengenkripsian satu arah. Artinya, ketika kata sandi sudah dienkripsi, maka tidak bisa lagi dikembalikan (dekripsi).

"Hash adalah proses enkripsi password. Misalnya, password 12345 kalau di hash maka akan menjadi kerkw23. Di server database, disimpannya kerkw23," kata Alfons saat dihubungi CNNIndonesia.com, Senin (5/4).

Lebih lanjut kata Alfons, server database tidak akan pernah menyimpan database dalam bentuk asli dan hanya menyimpan kata sandi yang sudah di hash.

Dalam proses hash, juga disandingkan dengan salt. Alfons mengibaratkan salt ini sebagai 'bumbu tambahan' untuk meningkatkan keamanan sistem transaksi.

Jadi, sebelum kata sandi 12345 itu dienkripsi, programmer bakal menambahkan salt ke dalam proses hash.

"Contohnya, jika dipakai salt $+5? maka password 12345 tadi sebelum di hash akan di salt dulu menjadi 12345$+5?, baru di hash. Hasil hash-nya adalah berbeda dengan sebelum di salt, kalau sebelum di salt contohnya tadi hasil hash kerkw23, maka setelah di salt hasilnya misal qw3erty45," jelas Alfons.

[Gambas:Youtube]

Dalam video singkatnya Alfons menjelaskan terkait kebocoran data puluhan juta pengguna Tokopedia yang diberi judul "Tokopedia Hack". Lewat video tersebut, Alfons mengatakan sebetulnya cukup sulit bagi para peretas untuk mengetahui password asli pengguna karena sudah melewati proses hash.

Lalu salah satu metode yang kemungkinan bakal dipakai peretas ialah Brute Force.

"Brute Force itu bisa terjadi kalau dari Tokopedia-nya tidak memblokir proses Brute Force. Jadi kalo diblokir, login gagal sekali ditahan dulu misalkan 20 menit, gagal dua kali tahan 40 menit, gagal tiga kali tahan satu jam dan seterusnya," tutur Alfons.

"Jadi secara teknis sangat sulit kalau ada proteksi Brute Force dengan password ini," sambungnya.

Saat dikonformasi apakah pihak Tokopedia apakah sudah memblokir Brute Force atau belum, menurut pengamatan Vaksin.com, perusahaan telah melakukan pemblokiran.

"Tokopedia sudah blokir Brute Force. Hash sangat sudah dipecahkan, tingkat kesulitannya setara dengan data yang dienkripsi ransomware," tegas Alfons.

Lalu Alfons juga menegaskan bahwa metode hash merupakan standar keamanan penyimpanan kata sandi yang baik.

"Ini (hash) standar sekuriti penyimpanan password yang baik," pungkas Alfons.

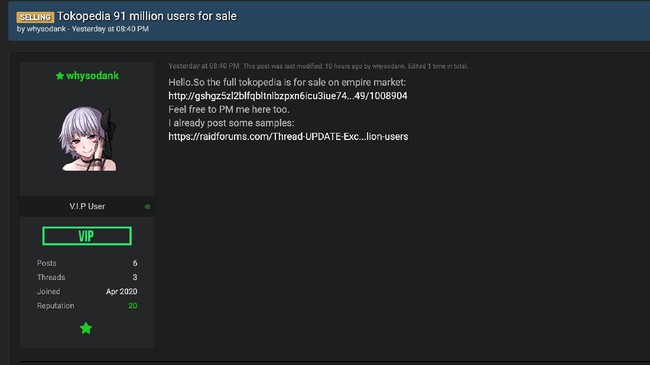

Sebelumnya, Tokopedia dilaporkan mengalami peretasan, bahkan jumlahnya diperkirakan 91 juta akun dan 7 juta akun merchant, tidak lagi 15 juta seperti diberitakan sebelumnya. Padahal di tahun 2019, Tokopedia mengungkapkan bahwa ada sekitar 91 juta akun aktif di platformnya.

Artinya hampir semua akun di Tokopedia berhasil diambil datanya oleh peretas.

Pelaku menjual data di darkweb berupa user ID, email, nama lengkap, tanggal lahir, jenis kelamin, nomor handphone dan password yang masih ter-hash atau tersandi.

Semua dijual dengan harga US$5.000 atau sekitar Rp74 juta. Bahkan ada 14.999.896 akun Tokopedia yang datanya saat ini bisa di-download. (din/mik) Add as a preferred

as a preferred

source on Google

[Gambas:Video CNN]

Hash password merupakan algoritma one-way hashing atau pengenkripsian satu arah. Artinya, ketika kata sandi sudah dienkripsi, maka tidak bisa lagi dikembalikan (dekripsi).

"Hash adalah proses enkripsi password. Misalnya, password 12345 kalau di hash maka akan menjadi kerkw23. Di server database, disimpannya kerkw23," kata Alfons saat dihubungi CNNIndonesia.com, Senin (5/4).

ADVERTISEMENT

SCROLL TO CONTINUE WITH CONTENT

Dalam proses hash, juga disandingkan dengan salt. Alfons mengibaratkan salt ini sebagai 'bumbu tambahan' untuk meningkatkan keamanan sistem transaksi.

"Contohnya, jika dipakai salt $+5? maka password 12345 tadi sebelum di hash akan di salt dulu menjadi 12345$+5?, baru di hash. Hasil hash-nya adalah berbeda dengan sebelum di salt, kalau sebelum di salt contohnya tadi hasil hash kerkw23, maka setelah di salt hasilnya misal qw3erty45," jelas Alfons.

[Gambas:Youtube]

Dalam video singkatnya Alfons menjelaskan terkait kebocoran data puluhan juta pengguna Tokopedia yang diberi judul "Tokopedia Hack". Lewat video tersebut, Alfons mengatakan sebetulnya cukup sulit bagi para peretas untuk mengetahui password asli pengguna karena sudah melewati proses hash.

Lalu salah satu metode yang kemungkinan bakal dipakai peretas ialah Brute Force.

"Brute Force itu bisa terjadi kalau dari Tokopedia-nya tidak memblokir proses Brute Force. Jadi kalo diblokir, login gagal sekali ditahan dulu misalkan 20 menit, gagal dua kali tahan 40 menit, gagal tiga kali tahan satu jam dan seterusnya," tutur Alfons.

"Jadi secara teknis sangat sulit kalau ada proteksi Brute Force dengan password ini," sambungnya.

"Tokopedia sudah blokir Brute Force. Hash sangat sudah dipecahkan, tingkat kesulitannya setara dengan data yang dienkripsi ransomware," tegas Alfons.

Lalu Alfons juga menegaskan bahwa metode hash merupakan standar keamanan penyimpanan kata sandi yang baik.

"Ini (hash) standar sekuriti penyimpanan password yang baik," pungkas Alfons.

Sebelumnya, Tokopedia dilaporkan mengalami peretasan, bahkan jumlahnya diperkirakan 91 juta akun dan 7 juta akun merchant, tidak lagi 15 juta seperti diberitakan sebelumnya. Padahal di tahun 2019, Tokopedia mengungkapkan bahwa ada sekitar 91 juta akun aktif di platformnya.

Artinya hampir semua akun di Tokopedia berhasil diambil datanya oleh peretas.

Pelaku menjual data di darkweb berupa user ID, email, nama lengkap, tanggal lahir, jenis kelamin, nomor handphone dan password yang masih ter-hash atau tersandi.

Semua dijual dengan harga US$5.000 atau sekitar Rp74 juta. Bahkan ada 14.999.896 akun Tokopedia yang datanya saat ini bisa di-download. (din/mik) Add

as a preferred

as a preferred source on Google

[Gambas:Video CNN]